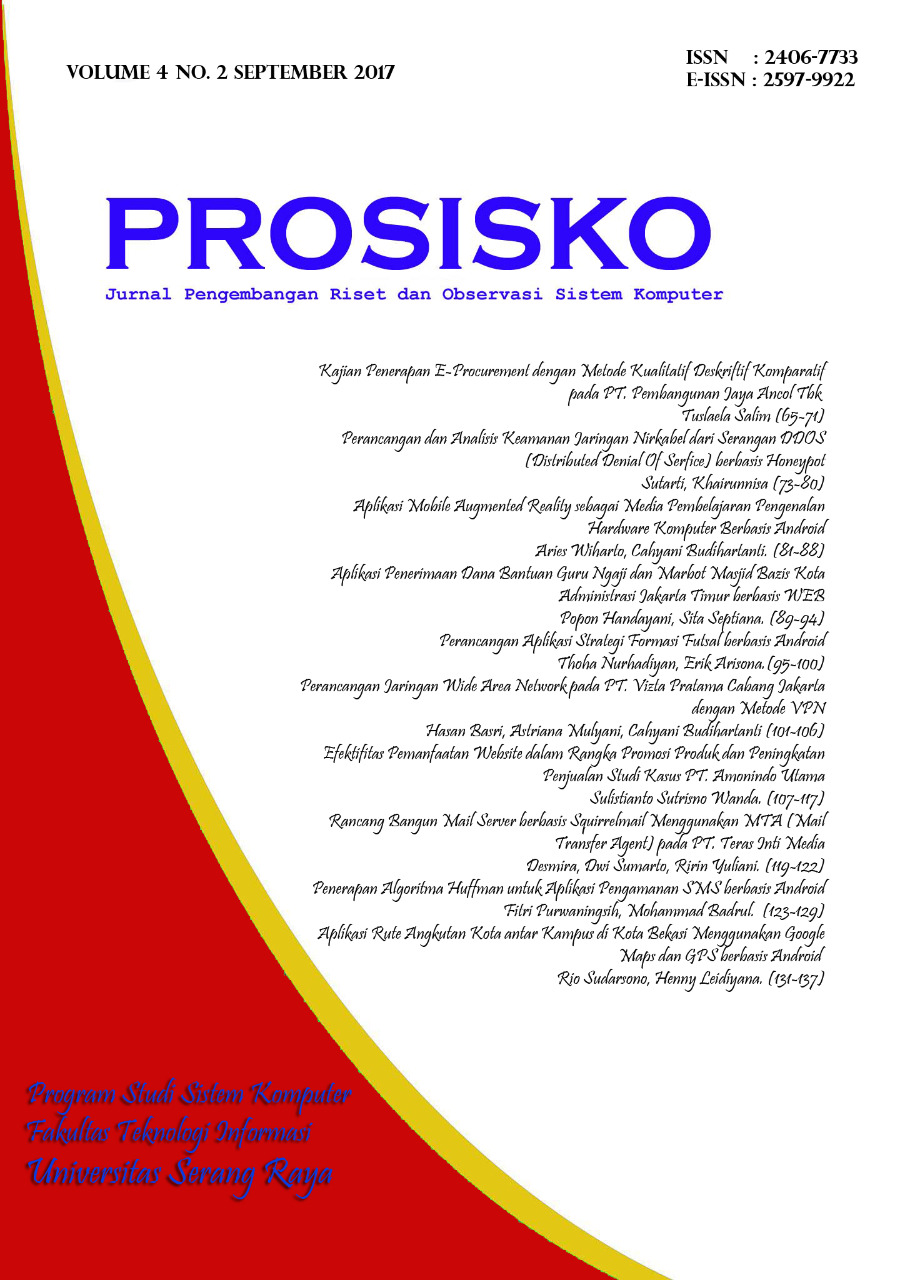

PERANCANGAN DAN ANALISIS KEAMANAN JARINGAN NIRKABEL DARI SERANGAN DDOS (DISTRIBUTED DENIAL OF SERVICE) BERBASIS HONEYPOT

Abstract

Masalah keamanan komputer merupakan faktor yang sangat penting untuk diperhatikan dan dikelola dengan baik oleh sistem administrator, banyak sekali cara yang ditempuh untuk menghalangi seseorang/perusahaan untuk dapat memberikan layanan yang optimal. Namun seringnya jaringan server mengalami gangguan karena diserang yang disebabkan oleh serangan jenis DDoS, gangguan tersebut bisa berupa kegagalan sistem, halt, error request bahkan kerusakan hardware server. Hal inilah yang terjadi di ruang server PDAM Tirta AlBantani. Dengan membuat sistem keamanan jaringan server menjadi aman dari serangan DDoS, sistem honeypot memberikan keamanan bagi server agar tidak adanya penyerangan dari DDoS. Sehingga dengan diterapkannya sistem honeypot, dengan membuat satu server sebagai korban dengan membangun sistem honeypot komputer server dan keamanan jaringan yang lain akan terlindungi, karena penyerang melihat target seolah-olah itu adalah OS target yang bisa diserang, padahal itu adalah sistem honeypot yang sengaja dibuat untuk menampung dan meladeni penyerang. Tentunya dengan sistem ini, dapat meningkatkan keamanan jaringan wireless, dan dapat melindung server dari gangguan serangan jenis apapun termasuk jenis serangan DDoS.References

Abdillah, Fauzi. (2015). “Konsep DoS dan DDoS (Distributed Denial of Service), serta Mekanisme Serangan DoS dan DdoS dan cara penanggulangannya.†STMIK Dipanegara Makassar. Vol. 18. No. (2).

Aridian, M dan Setiawan, Deris. (2012). “DoS dan DDoS dan cara Penanggulangannya.†Jurnal Teknik Universitas Sriwijaya. Vol. 17. No. (5).

Ariyus, Dony. (2007). “Intrusion Detection Systemâ€. Yogyakarta: Andi Yogyakarta.

Candra, Setia Bayu. (2013) “Analisis Penerapan Jaringan Keamanan Menggunakan IDS dan Honeypot.†Jurnal Ilmu Komputer Universitas Dian Nuswantoro Semarang. Vol. 12. No. (9)

Ferdiansyah, Doddy. (2013). “Pemanfaatan Teknologi Honeypot Dalam Meningkatkan Availability Pada Sistem Jaringan.†Jurnal Teknik Universitas Pasundan. Volume 15 Nomor (1).

Hermawan, Rudi. (2012). “Analisis Konsep dan Cara Kerja Serangan Komputer DDoS.†Jurnal Teknik Informatika Universitas Indraprasta PGRI: Jakarta. Vol. 21. No. (10).

Ikhwan, Syariful dan Elfitri. (2014). “Analisa Delay yang Terjadi Pada Penerapan Demilitarized Zone (DMZ) Terhadap Server Universitas Andalas.†Jurnal Teknik Informatika Universitas Andalas. Vol. 3. No. (2).

Linto. (2009). “Pengantar Jaringan Komputer.†Penerbit: Andi publisher.

Masdian. (2012). “Implementasi dan Analisa HIDS (Host Intrusion Detection System) dengan Snort untuk mencegah DDoS (Distributed Denial of Service).†Jurnal Teknik Informatika Universitas Trunojoyo Bangkalan. Vol. 121. No. (25).

Muhammad, Faris. (2010). “Analisis Serangan DDoS pada Server Ubuntu yang beroperasi dalam Wireless Local Area Network.†Jurnal elektro dan komunikasi institute teknologi Telkom Bandung. Vol. 5. No. (9).

Nur, Khasanah. (2008). “Metode pencegahan serangan Denial of Services.†Jurnal Universitas Sriwijaya. Vol. 34. No.(10).

Nurwenda S, et al. (2004) "Analisis Kelakuan Denial of Service attack (DoS attack) pada Jaringan Komputer dengan Pendekatan pada Level Sekuritas,â€Jurnal UNIKOM. Vol. 7. No. (3).

Prasetyo, Dimas (2011) “Perancangan Kolaborasi Sistem Deteksi Intruksi Jaringan Tersebar dengan Honeypot menggunakan Metode elert Correlation.†E-journal Teknik Elektro dan Komputer UNSRAT Manado. Vol. 3. No. (2).

Randy, Mentang, et al. (2015) “Perancangan dan Analisis Keamanan Jaringan Nirkabel Menggunakan Wireless Intrusion Detection System.†E-journal Teknik Elektro dan Komputer UNSRAT Manado. Volume 5. No (7).

Rafiudin, Rahmat. (2010). “Mengganyang Hacker dengan Snort.†Penerbit: Andi Publisher

Setiawan, Thomas. (2004). “Analisis Keamanan Jaringan Internet Menggunakan Hping, Nmap, Nessus, dan Ethereal.†Jurnal Institut Teknologi Bandung. Vol. 11. No. (6).

Sopandi, Dede (2010). “Instalasi dan Konfigurasi Jaringan Komputer.†Bandung:Penerbit Informatika

Sumarno, dan Bisosro, Sabto. (2003). “Solusi Network Security dari Ancaman SQLInjection dan Denial of Service (DOS).†Jurnal Teknik Universitas Muhammadiyah Sidoarjo. Vol. 5. No. (28)

Syafrizal, Melwin. (2005). “Pengantar Jaringan Komputer.†Yogyakarta: Andi Yogyakarta

Utdirartatmo, Firrar. (2005). “Trik Menjebak Hacker Dengan Honeypot†Yogyakarta: Andi Publisher.

Zamrudiah, M. (2009). “Analisa Mekanisme Pertahanan DoS dan DDoS pada Virtual Machine dengan menggunakan IDS Center.†Jurnal Universitas Indonesia. Volume 13. No. (2).

Zulkarnaen, Disky. (2010) “Implementasi Honeypot Sebagai Alat Bantu Deteksi Keamanan Jaringan Pada Kantor Pengawasan dan Pelayanan Bea dan Cukai Tipe A2 Palembang†Jurnal Teknik Informatika STMIK PalComTech Palembang. Volume 4, No (13).